28 сентября 2018 года

Сентябрь 2018 года был отмечен распространением банковского троянца, угрожавшего клиентам бразильских кредитных организаций. Специалисты «Доктор Веб» выявили более 300 уникальных образцов этой вредоносной программы, а также порядка 120 интернет-площадок, с которых банкер загружал собственные компоненты. Также в уходящем месяце был выявлен ряд новых опасных приложений для мобильной платформы Android.

Главные тенденции сентября

- Распространение нового банковского троянца

- Обнаружение новых вредоносных программ для ОС Android

Угроза месяца

Банковские троянцы, предназначенные для хищения денежных средств клиентов кредитных организаций, чрезвычайно распространены во всем мире. Новый банкер, исследованный в сентябре вирусными аналитиками «Доктор Веб» и получивший наименование Trojan.PWS.Banker1.28321, ориентирован на жителей Бразилии. На сегодняшний день известно 340 уникальных образцов Trojan.PWS.Banker1.28321, а также 129 доменов и IP-адресов принадлежащих злоумышленникам интернет-ресурсов, с которых троянец загружает содержащие вредоносную библиотеку архивы.

Троянец распространяется под видом приложения для просмотра PDF-документов Adobe Reader. Он заражает компьютеры под управлением Microsoft Windows, в настройках которых в качестве основного установлен португальский язык. Все вредоносные функции Trojan.PWS.Banker1.28321 сосредоточены в зашифрованной и упакованной в архив динамической библиотеке, которую банкер скачивает с принадлежащих злоумышленникам сайтов.

Когда пользователи открывают в окне браузера сайты интернет-банков ряда бразильских финансовых организаций, троянец незаметно подменяет веб-страницу, показывая жертве поддельную форму для ввода логина и пароля. В некоторых случаях он просит указать проверочный код авторизации из полученного от банка СМС-сообщения. Затем эта информация передается злоумышленникам. Подробнее об этом инциденте мы рассказали в опубликованной на нашем сайте статье.

По данным серверов статистики «Доктор Веб»

- JS.BtcMine

- Семейство сценариев на языке JavaScript, предназначенных для скрытой добычи (майнинга) криптовалют.

- Trojan.Encoder.567

- Один из представителей семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

- Trojan.SpyBot.699

- Троянец-шпион, предназначенный для перехвата нажатий клавиш на зараженном устройстве, выполнения поступающих команд и кражи конфиденциальной информации.

- Trojan.PWS.Stealer.1932

- Представитель семейства троянцев для ОС Windows, способных похищать конфиденциальную информацию, в том числе пользовательские пароли.

Статистика вредоносных программ в почтовом трафике

- Trojan.Encoder.567

- Один из представителей семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

- JS.BtcMine

- Семейство сценариев на языке JavaScript, предназначенных для скрытой добычи (майнинга) криптовалют.

- Trojan.PWS.Stealer

- Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой конфиденциальной информации.

- W97M.DownLoader

- Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

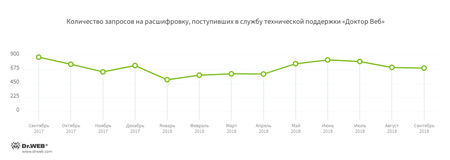

Шифровальщики

В сентябре в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих модификаций троянцев-шифровальщиков:

- Trojan.Encoder.567 — 16,94% обращений;

- Trojan.Encoder.858 — 12,71% обращений;

- Trojan.Encoder.11464 — 10,68% обращений;

- Trojan.Encoder.25574 — 4,79% обращений;

- Trojan.Encoder.24249 — 4,42% обращений;

- Trojan.Encoder.11539 — 1,84% обращений.

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение сентября 2018 года в базу нерекомендуемых и вредоносных сайтов было добавлено 271 605 интернет-адресов.

| Август 2018 | Сентябрь 2018 | Динамика |

|---|---|---|

| + 538 480 | + 271 605 | – 49,5% |

Вредоносное и нежелательное ПО для мобильных устройств

В уходящем месяце специалисты компании «Доктор Веб» вновь зафиксировали распространение в каталоге Google Play троянцев семейства Android.Click. Многие из них представляли собой программы, которые злоумышленники выдавали за официальные приложения букмекерских контор. Эти троянцы по команде управляющего сервера открывают веб-сайты букмекерских фирм, однако в любой момент могут загрузить любые веб-страницы, в том числе мошеннические. Кроме того, в каталог Google Play в очередной раз проникла вредоносная программа Android.Click.265.origin, которая распространялась под видом официального ПО от известных компаний. Android.Click.265.origin загружает сайты с премиум-услугами и автоматически нажимает на расположенную на них кнопку подтверждения подписки на дорогостоящий сервис.

Также среди выявленных в сентябре вредоносных программ, обнаруженных в официальном каталоге ПО для ОС Android, были банковские троянцы, такие как Android.Banker.2855, Android.Banker.2856 и Android.Banker.283.origin. Они скрывались в безобидных, на первый взгляд, программах.

Помимо этого, в первом осеннем месяце 2018 года киберпреступники распространяли опасного троянца Android.Spy.460.origin, который использовался для кибершпионажа. Среди прочих угроз, выявленных в сентябре, были новые версии коммерческих программ-шпионов, таких как Program.SpyToMobile.1.origin, Program.Spy.11, Program.GpsSpy.9, Program.StealthGuru.1, Program.QQPlus.4, Program.DroidWatcher.1.origin, Program.NeoSpy.1.origin, Program.MSpy.7.origin и Program.Spymaster.2.origin. Эти приложения следят за СМС-перепиской, историей телефонных звонков, определяют местоположение мобильных устройств, копируют список контактов из телефонной книги на удаленный сервер, могут красть историю посещения из веб-браузера и похищать другую персональную информацию пользователей.

Наиболее заметные события, связанные с «мобильной» безопасностью в сентябре:

- обнаружение в Google Play вредоносных приложений;

- распространение троянца-шпиона;

- выявление новой коммерческой программы, предназначенной для слежки за пользователями мобильных Android-устройств.

Более подробно о вирусной обстановке для мобильных устройств в сентябре читайте в нашем обзоре.