23 ноября 2018 года

Сам по себе Trojan.Click3.27430 не представляет особого интереса: это обычный троянец-кликер для искусственной накрутки посещаемости веб-сайтов. Гораздо любопытнее метод, используемый злоумышленниками для установки этой вредоносной программы на устройства потенциальных жертв.

Целевая аудитория этого троянца — пользователи программы DynDNS, которая позволяет привязать субдомен к компьютеру, не имеющему статического IP-адреса. Вирусописатель создал в Интернете веб-страницу dnsip.ru, с которой якобы можно бесплатно скачать эту программу. Также вирусописателю принадлежит домен dns-free.com, с которого происходит автоматическое перенаправление посетителей на сайт dnsip.ru.

С указанного сайта действительно можно загрузить некий архив. В нем содержится исполняемый файл setup.exe, который на самом деле представляет собой не программу установки DynDNS, а загрузчик. В этом загрузчике хранится имя скачиваемого из Интернета файла, который в исследованном нами образце называется Setup100.arj.

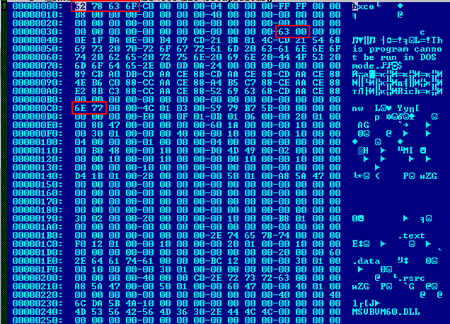

Несмотря на «говорящее» расширение, Setup100.arj — не ARJ-архив, а исполняемый MZPE-файл, в котором вирусописатель изменил три значения таким образом, чтобы он не распознавался в качестве MZPE автоматизированными средствами анализа и другими приложениями.

В первую очередь с использованием PowerShell он отключает Windows Defender и для пущей надежности вносит изменения в записи системного реестра, отвечающие за запуск этой программы.

Затем дроппер сохраняет в папку System32 файлы instsrv.exe, srvany.exe, dnshost.exe и yandexservice.exe. Instsrv.exe, srvany.exe и dnshost.exe — это разработанные Microsoft утилиты для создания в Windows определяемых пользователем служб, а yandexservice.exe — сам троянец Trojan.Click3.27430. Затем дроппер регистрирует исполняемый файл yandexservice.exe, в котором и реализованы все вредоносные функции Trojan.Click3.27430, в качестве службы с именем «YandexService». При этом в процессе установки настраивается автоматический запуск этой службы одновременно с загрузкой Windows. Сохранив на диске и запустив вредоносную службу, дроппер устанавливает настоящее приложение DynDNS. Таким образом, если впоследствии пользователь решит деинсталлировать его с зараженного компьютера, будет удалена только сама программа DynDNS, а Trojan.Click3.27430 по-прежнему останется в системе и продолжит свою вредоносную деятельность.

Вирусные аналитики исследовали и другой компонент троянца, выполненный в виде исполняемого файла с именем dnsservice.exe, который также устанавливается на зараженный компьютер в качестве службы Windows с именем «DNS-Service». Вирусописателя выдают характерные отладочные строки, которые он забыл удалить в своих вредоносных программах:

C:\Boris\Программы\BDown\Project1.vbp

C:\Boris\Программы\BarmashSetService\Project1.vbp

C:\Boris\Программы\Barmash.ru.new\Project1.vbp

C:\Boris\Программы\Barmash_ru_Restarter3\Project1.vbp

Этот компонент распространяется в виде маскирующегося под архив файла dnsservice.arj с сайта barmash.ru.

Все известные на сегодняшний день модификации Trojan.Click3.27430 распознаются и удаляются Антивирусом Dr.Web, а сайты dnsip.ru, dns-free.com и barmash.ru были добавлены в базы нерекомендуемых интернет-ресурсов веб-антивируса SpIDer Gate.

Согласно информации, которую удалось собрать аналитикам «Доктор Веб», на сегодняшний день от этого троянца пострадали порядка 1400 пользователей, при этом первые случаи заражения датируются 2013 годом. Полный список индикаторов компрометации можно посмотреть здесь.

#кликер #троянец

![[VK]](http://st.drweb.kz/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.kz/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.kz/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии