В Google Play обнаружен рекламный троян Android.Circle.1, способный выполнять BeanShell-скрипты

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

24 марта 2020 года

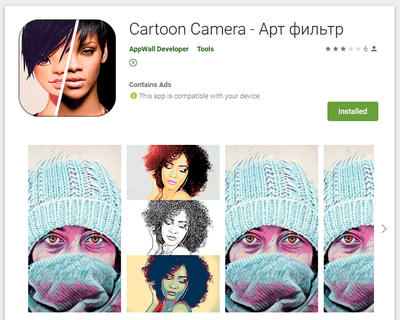

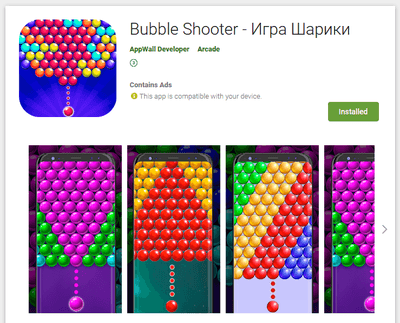

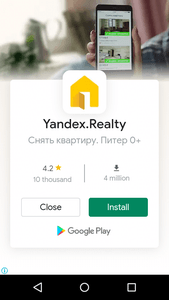

Троян, получивший имя Android.Circle.1, распространялся под видом сборников изображений, программ с гороскопами, приложений для онлайн-знакомств, фоторедакторов, игр и системных утилит. Наши специалисты обнаружили 18 его модификаций, общее число установок которых превысило 700 000. После обращения компании «Доктор Веб» в корпорацию Google все они были удалены из Google Play. Кроме того, были сняты с делегирования домены управляющих серверов Android.Circle.1.

Примеры найденных троянских программ показаны на изображениях ниже:

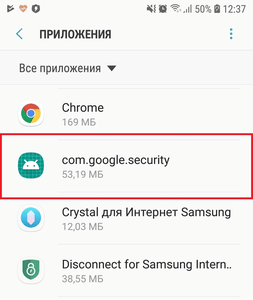

Эти приложения внешне выглядели безобидно и выполняли заявленные функции, поэтому у пользователей не было причин заподозрить в них угрозу. Кроме того, некоторые из них после установки выдавали себя за важный системный компонент, что обеспечивало дополнительную защиту от возможного удаления.

Android.Circle.1 — бот, выполняющий вредоносные действия по команде злоумышленников. Функции бота в нем реализованы через встроенную в трояна библиотеку с открытым исходным кодом BeanShell. Она представляет собой интерпретатор Java-кода с функциями скриптового языка на основе Java и позволяет исполнять код «на лету». При запуске вредоносная программа подключается к управляющему серверу, передает на него сведения об инфицированном устройстве и ожидает поступления заданий.

Android.Circle.1 получает задания через сервис Firebase. Троян сохраняет их в конфигурационный файл и извлекает из них BeanShell-скрипты с командами, которые затем выполняет. Вирусные аналитики «Доктор Веб» зафиксировали следующие задания, поступившие вредоносной программе:

- удалить значок троянского приложения из списка ПО в меню главного экрана;

- удалить значок троянского приложения и загрузить в веб-браузере заданную в команде ссылку;

- выполнить нажатие (клик) на загруженном сайте;

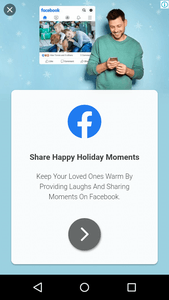

- показать рекламный баннер.

Таким образом, основное предназначение Android.Circle.1 — показ рекламы и загрузка различных веб-сайтов, на которых троян имитирует действия пользователей. Например, он может переходить по ссылкам на сайтах и нажимать на рекламные баннеры или другие интерактивные элементы (функции кликера).

Однако это – лишь часть функций, которые доступны боту. Фактически, троян может загрузить и выполнить любой код, ограничиваясь лишь доступными системными разрешениями у программы, в которую он встроен. Например, если сервер отдаст соответствующую команду, Android.Circle.1 сможет загрузить WebView с мошенническим или вредоносным сайтом для проведения фишинг-атак. При этом выполнение стороннего кода размещенными в Google Play приложениями является прямым нарушением правил каталога.

Ниже приведен пример рекламы, которую демонстрирует троян:

Android.Circle.1 создан с использованием механизма Multiple APKs. Он позволяет разработчикам подготавливать и размещать в Google Play множество версий одной программы для поддержки различных моделей устройств и процессорных архитектур. Благодаря этому механизму уменьшается размер apk-файлов, поскольку в них содержатся лишь необходимые для работы на конкретном устройстве компоненты. При этом файлы с ресурсами, а также модулями и библиотеками приложений могут находиться в отдельных apk-файлах (так называемый механизм разделения или разбития — Split APKs) и отличаться или вовсе отсутствовать в зависимости от целевого устройства. Такие вспомогательные apk-файлы автоматически устанавливаются вместе с главным пакетом программы и воспринимаются операционной системой как единое целое.

Часть вредоносных функций Android.Circle.1 вынесены в нативную библиотеку, которая как раз и находится в одном их таких вспомогательных apk. Поэтому фактически Multiple APKs превращается в своеобразный механизм самозащиты трояна. Если специалисты по информационной безопасности обнаружат лишь основной пакет Android.Circle.1 без остальных apk-файлов с нужными для анализа компонентами, изучение вредоносного приложения может быть значительно затруднено или вовсе невозможно.

Кроме того, в случае потенциальной таргетированной атаки злоумышленники могут подготовить множество «чистых» вариантов программы и внедрить трояна только в одну или несколько ее копий. Троянские модификации будут устанавливаться лишь на определенные модели устройств, а для остальных пользователей приложение останется безобидным, что также снизит вероятность оперативного обнаружения угрозы.

Несмотря на то, что все выявленные модификации Android.Circle.1 были удалены из Google Play, злоумышленники могут разместить в нем новые версии трояна, поэтому владельцам Android-устройств следует с осторожностью устанавливать неизвестные приложения. Антивирусные продукты Dr.Web для Android надежно детектируют и удаляют Android.Circle.1 с устройств, поэтому для наших пользователей он опасности не представляет.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web