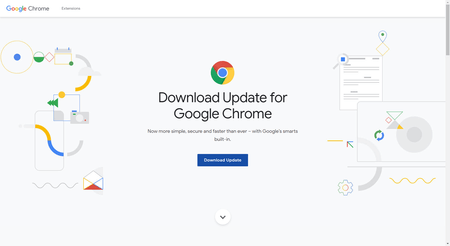

Злоумышленники распространяют опасный бэкдор под видом обновления для браузера Chrome

Горячая лента угроз | «Горячие» новости | Все новости | О вирусах

25 марта 2020 года

По данным вирусной лаборатории «Доктор Веб», за атакой стоит группа злоумышленников, ранее причастная к распространению поддельного установщика популярного видеоредактора VSDC, как через официальный сайт программы, так и с помощью сторонних каталогов. На этот раз хакерам удалось получить административный доступ к CMS ряда сайтов, которые стали использоваться в цепочке заражения. В коды страниц скомпрометированных сайтов встроен сценарий, написанный на JavaScript, который перенаправляет пользователей на фишинговую страницу, маскирующуюся под официальный ресурс компании Google.

Выборка пользователей осуществляется на основе геолокации и определения браузера пользователя. Целевая аудитория — посетители из США, Канады, Австралии, Великобритании, Израиля и Турции, использующие браузер Google Chrome. Стоит заметить, что скачиваемый файл имеет валидную цифровую подпись, аналогичную подписи фальшивого установщика NordVPN, распространяемого той же преступной группой.

Механизм заражения реализован следующим образом. При запуске программы в директории %userappdata% создается папка, содержащая файлы утилиты для удаленного администрирования TeamViewer, а также выполняется распаковка двух защищенных паролем SFX-архивов. В одном из архивов находится вредоносная библиотека msi.dll, позволяющая установить несанкционированное соединение с зараженным компьютером, и пакетный файл для запуска браузера Chrome со стартовой страницей Google[.]com. Из второго архива извлекается скрипт для обхода встроенной антивирусной защиты OC Windows. Вредоносная библиотека msi.dll загружается в память процессом TeamViewer, попутно скрывая от пользователя его работу.

С помощью бэкдора злоумышленники получают возможность доставлять на инфицированные устройства полезную нагрузку в виде вредоносных приложений. Среди них:

- кейлоггер X-Key Keylogger,

- стилер Predator The Thief,

- троян для удаленного управления по протоколу RDP.

Все упомянутые угрозы успешно детектируются продуктами Dr.Web и не представляют опасности для наших пользователей. Фишинговая страница с вредоносным содержимым добавлена в список опасных и нерекомендуемых сайтов.