В приложении для заботы о зрении пользователей Android-устройств обнаружен троян

Горячая лента угроз | «Горячие» новости | О мобильных угрозах | Все новости | О вирусах

1 декабря 2020 года

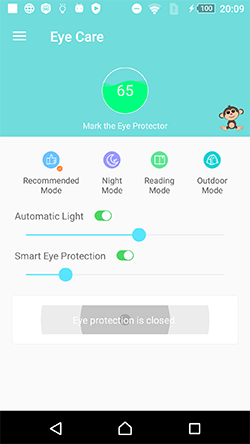

Приложение под названием Eye Care - Your close Eye Care Assistant доступно в каталоге Google Play с 2018 года, но троянская функциональность появилась в нем лишь в 2019 году, начиная с версии 1.2.11. Вредоносные версии программы были добавлены в вирусную базу Dr.Web как Android.Mixi.44.origin.

Внешне это приложение выглядит безобидно и работает в соответствии с ожиданиями пользователя. Однако после запуска оно незаметно приступает к выполнению вредоносных действий.

Android.Mixi.44.origin собирает и передает на C&C-сервер следующую информацию о зараженном устройстве:

- уникальный идентификатор пользователя, генерируемый трояном;

- уникальный идентификатор устройства;

- рекламный идентификатор Google;

- версию операционной системы;

- версию приложения, в которое встроен троян;

- версию приложения Play Маркет, установленную на устройстве;

- версию движка WebView.

Одной из его функций является мошенническая монетизация недавно выполненных установок приложений. Для этого Android.Mixi.44.origin постоянно отслеживает факт установки и удаления программ, сохраняя информацию о каждом таком действии.

Подключаясь к C&C-серверу, троян получает от него ссылку на сайт, с которого передается список веб-адресов для посещения. С интервалом в несколько секунд он незаметно загружает каждый из них в невидимом WebView. Если полученная в результате цепочки перенаправлений ссылка ведет на страницу приложения, размещенного в каталоге Google Play, но еще не установленного на устройство, троян запоминает имя пакета этого приложения и время перехода по ссылке. Далее он просто ожидает момента, когда пользователь выполнит установку нужной программы. Если в дальнейшем Android.Mixi.44.origin обнаруживает установку такого приложения, он передает в сервис рекламной аналитики, отслеживающий успешно выполненные рекламные задания, имя пакета, а также реферал-идентификатор (идентификатор участника партнерской программы). Таким образом троян пытается обмануть этот сервис и присвоить злоумышленникам установку приложения, которую пользователь выполнил самостоятельно и без их участия.

Если же полученная в задании ссылка на страницу в Google Play ведет на приложение, которое уже было установлено ранее, и информация о нем известна трояну, Android.Mixi.44.origin аналогичным образом пытается обмануть сервис аналитики, передав ему имя пакета вместе с реферал-идентификатором злоумышленников.

Другая функция Android.Mixi.44.origin ― работа в режиме кликера, когда получаемые трояном ссылки ведут на всевозможные сайты. Посещая их незаметно для пользователя, он увеличивает их популярность, за что партнерские сервисы также платят злоумышленникам.

Кроме того, по команде C&C-сервера троян способен загружать различные веб-страницы и демонстрировать их поверх окон других приложений, а также поверх интерфейса самой операционной системы. Для этого он эксплуатирует уязвимость Toast Overlay, известную на протяжении нескольких лет. Ей подвержены устройства под управлением ОС Android вплоть до версии 7.1. Троян создает всплывающее уведомление типа Toast, которое перекрывает все остальные графические элементы. В это уведомление он помещает WebView с загруженной в него целевой веб-страницей. При этом содержимое такой страницы может быть любым: рекламный баннер, видеоролик или даже фишинговый сайт.

Таким образом, основными функциями Android.Mixi.44.origin являются показ рекламы, накрутка счетчиков популярности веб-сайтов, а также его потенциальное применение в фишинг-атаках. Вместе с тем этот троян принадлежит к семейству многофункциональных вредоносных приложений, предназначенных для выполнения широкого спектра задач. Отдельные представители этого семейства способны получать root-полномочия, незаметно устанавливать и удалять другие программы и выполнять другие опасные действия. При этом некоторые из этих троянов обнаруживались в том числе в системных каталогах Android-устройств. Один из них ― Android.Mixi.36.origin. Он использует потенциально опасную утилиту Tool.SilentInstaller.7.origin для скрытого запуска загружаемых приложений. А среди скачиваемых им программ может быть Android.Mixi.42.origin ― одна из модификаций рассмотренного трояна Android.Mixi.44.origin. Она обладает всеми ее функциями, но уже способна самостоятельно скачивать и незаметно запускать ПО.

Антивирусные продукты Dr.Web для Android успешно детектируют все известные модификации Android.Mixi.44.origin, а также других троянов этого семейства, поэтому для наших пользователей те опасности не представляют. Для удаления вредоносных Android-приложений из системных директорий необходимо комплексное решение Dr.Web Security Space для Android, а также наличие root-доступа. Проверить, подвержено ли ваше устройство уязвимости Toast Overlay, можно также с помощью Dr.Web Security Space для Android.

Подробнее об Android.Mixi.44.origin

Подробнее об уязвимости Toast Overlay

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web