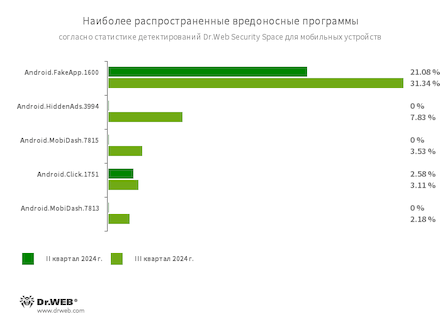

Согласно данным статистики детектирований Dr.Web Security Space для мобильных устройств, в III квартале 2024 года на защищаемых устройствах наиболее часто обнаруживались вредоносные приложения Android.FakeApp, которые злоумышленники используют в различных мошеннических схемах. На втором месте расположились рекламные трояны Android.HiddenAds. Третьими оказались представители семейства Android.Siggen — это программы, обладающие различной вредоносной функциональностью, которые сложно отнести к какому-либо конкретному семейству.

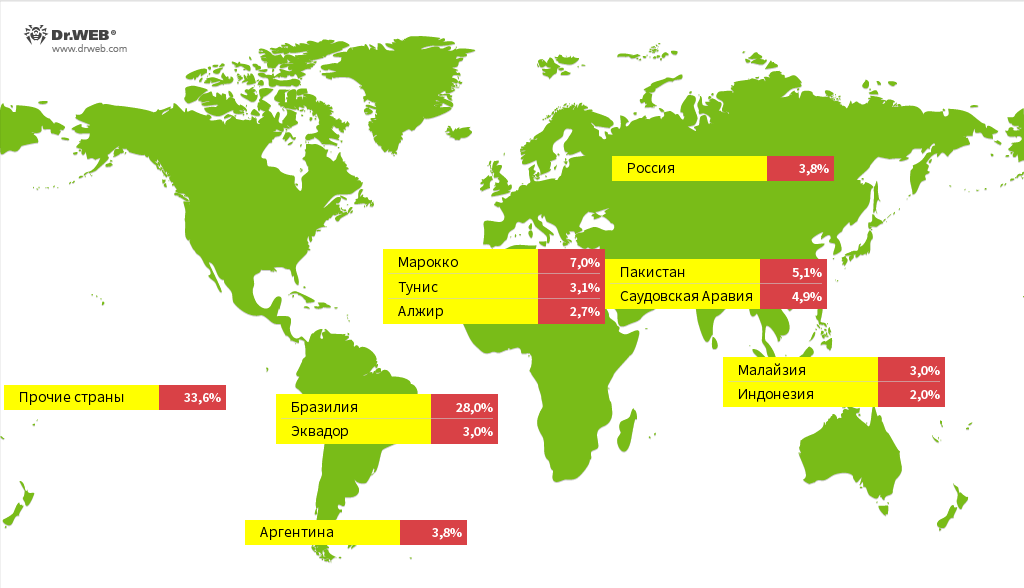

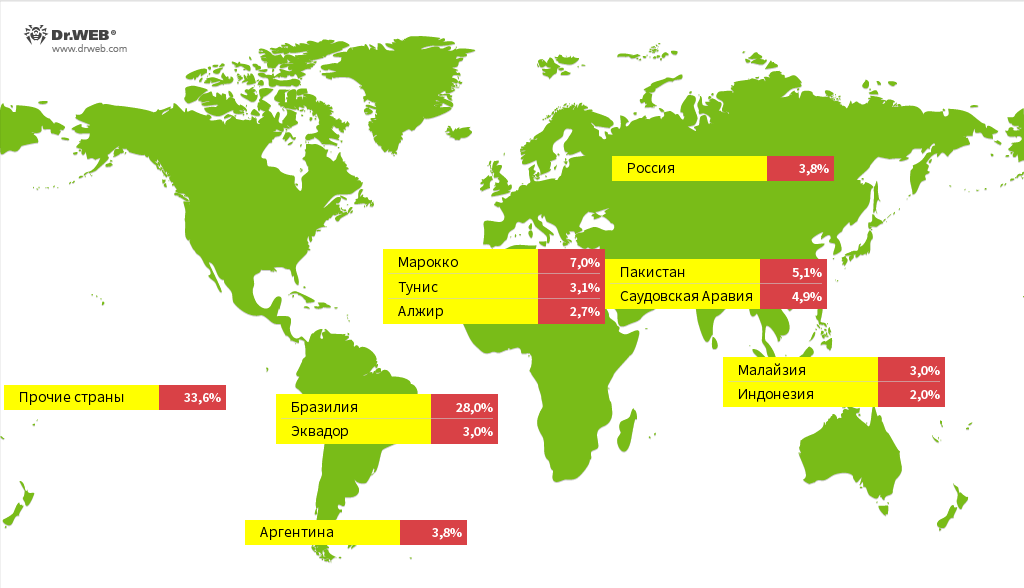

В августе специалисты «Доктор Веб» обнаружили бэкдор Android.Vo1d, который заразил почти 1 300 000 ТВ-приставок с ОС Android у пользователей из 197 стран. Эта вредоносная программа помещает свои компоненты в системную область устройств и по команде злоумышленников способна незаметно загружать и устанавливать различные приложения.

Вместе с тем наши вирусные аналитики вновь выявили угрозы в каталоге Google Play. Среди них было множество новых программ-подделок, а также сразу несколько рекламных троянов.