Android.Moghava портит фотографии на устройствах, работающих под управлением Android

Горячая лента угроз | Все новости | О вирусах

2 марта 2012 года

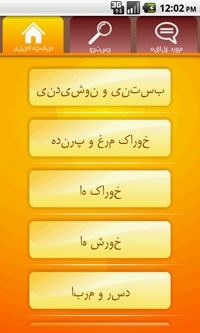

Данная вредоносная программа предположительно создана в Иране и распространяется с неофициальных сайтов-сборников ПО для Android под именем Iranian Foods. В отличие от многих других троянцев для этой мобильной платформы, Android.Moghava не ориентирован на извлечение коммерческой выгоды для злоумышленников.

Вредоносный функционал содержится в модуле, который устанавливается в качестве службы с именем stamper. Запускаясь через определенные промежутки времени, эта служба осуществляет поиск изображений в формате JPEG на карте памяти устройства, а именно — в папке /DCIM/Camera/, куда по умолчанию сохраняются снимки, сделанные фотокамерой телефона. Если троянец обнаруживает там графические файлы, на каждую картинку он накладывает дополнительное изображение с портретом аятоллы Хомейни.

|

|

| |

Несмотря на то что сигнатура данной угрозы добавлена в вирусные базы Dr.Web для Android Антивирус + Антиспам и Dr.Web для Android Light и троянец успешно удаляется при сканировании устройства, поврежденные фотографии в большинстве случаев уже не подлежат восстановлению. Кроме того, несанкционированное добавление к графическим файлам дополнительного изображения значительно увеличивает их размер, что нередко приводит к переполнению карты памяти или заметному сокращению свободного места на ней.