BackDoor.Dande инфицировал 2857 компьютеров фармацевтических компаний

Горячая лента угроз | Все новости | О вирусах

5 июля 2012 года

В ноябре 2011 года компания «Доктор Веб» — российский разработчик средств информационной безопасности — уже сообщала о распространении узкоспециализированной троянской программы BackDoor.Dande, предназначенной для кражи информации у представителей российских фармацевтических компаний.

BackDoor.Dande — довольно сложный многокомпонентный троянец, шифрующий свои модули ключом, привязанным к конкретной инфицированной машине, и самостоятельно загружающий их в память. Благодаря этому детектировать данные вредоносные модули можно только в оперативной памяти зараженного компьютера, а расшифровать их отдельно от инфицированного ПК крайне сложно в силу уникальности ключа. Кроме того, загрузчик модулей встраивается в первую секцию одной из системных библиотек Windows, в результате чего ее становится невозможно отличить от незараженной библиотеки по формальным признакам, характерным для вирусных инфекторов.

Для установки в систему BackDoor.Dande использует стандартную библиотеку \system32\msi.dll. Дроппер троянца встраивает вредоносный код в системную службу MSIServer, с помощью которой осуществляется дальнейшее заражение рабочей станции. Так, загружаясь в оперативную память, модуль инфектора проверяет версию операционной системы, в которой запущен троянец: если это Microsoft Windows XP, происходит заражение библиотеки advapi32.dll, в ОС более старших версий заражается библиотека kernelbase.dll — в эти библиотеки встраивается модуль бэкдора, выполняющего поступающие от удаленных серверов команды и осуществляющего загрузку дополнительных компонентов троянца.

После успешной установки и запуска бэкдора он подключается к удаленным управляющим серверам и передает информацию об инфицированном компьютере, после чего по команде загружает и запускает программу-шпион Trojan.PWS.Dande. Основное предназначение этой программы — кража данных клиентских приложений семейства «Системы электронного заказа», позволяющих различным фармацевтическим предприятиям и аптекам заказывать у поставщиков медицинские препараты. К таким приложениям относятся специализированная конфигурация «Аналит: Фармация 7.7» для платформы 1С, «Система электронного заказа» СЭЗ-2 производства компании «Аптека-Холдинг», программа формирования заявок компании «Российская Фармация», система электронного заказа фармацевтической группы «Роста», программа «Катрен WinPrice» и некоторые другие. Среди собираемых данных — сведения об установленном на компьютере программном обеспечении, пароли учетных записей и т. д. Вся похищенная информация передается на сервер злоумышленников в зашифрованном виде. Если интересующей вирусописателей информации на зараженной машине не обнаруживается, троянец с помощью встроенных модулей аккуратно излечивает ранее зараженные им же системные библиотеки и самоудаляется.

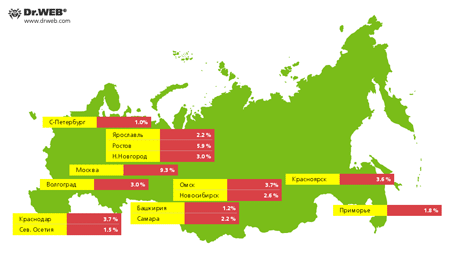

Исходя из того, что троянец продолжает работу только на компьютерах, где установлена одна из систем электронного заказа медикаментов, можно предположить, что в бот-сети BackDoor.Dande состоят преимущественно рабочие станции, принадлежащие аптекам и фармацевтическим компаниям. На начало июля 2012 года таковых насчитывается 2857, причем 2788 (98,5%) из них расположено на территории России, остальные располагаются в других государствах. Распределение ботнета по городам РФ показано на предложенной ниже иллюстрации:

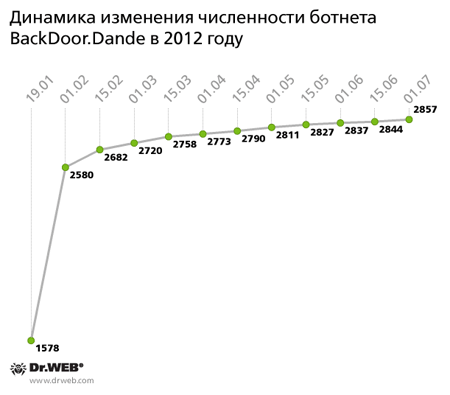

На представленном ниже графике демонстрируется динамика роста бот-сети за первое полугодие 2012 года:

В настоящее время рост ботнета продолжается, однако в силу специфики самого бэкдора число регистраций новых инфицированных компьютеров в сети сейчас не превышает 1–2 в сутки. Эти цифры могут в целом свидетельствовать о том, что представители фармацевтической индустрии недостаточно серьезно относятся к вопросам информационной безопасности и пренебрегают использованием современных средств антивирусной защиты. В частности, антивирусные программы Dr.Web успешно детектируют и удаляют это вредоносное приложение, излечивая зараженные файловые объекты и компоненты операционной системы. Поэтому для пользователей продукции компании «Доктор Веб» троянец BackDoor.Dande не представляет серьезной опасности.