30 апреля 2009 года

Компания «Доктор Веб» представляет обзор вирусной активности в апреле 2009 года. Основным вектором развития вредоносных программ за последний месяц стало широкое распространение многочисленных модификаций программ-вымогателей. Также злоумышленники применили новые руткит-методы скрытия в системе. Кроме того, отмечено значительное увеличение количества русскоязычного спама, эксплуатирующего тему мирового финансового кризиса.

Программы-вымогатели

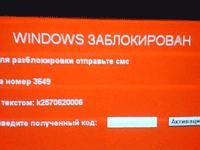

Тренд апреля 2009 года — широкое распространение различных программ вымогателей, которые представляли опасность для самых разных групп пользователей. Среди них выделялись всевозможные модификации порно-баннеров Trojan.Blackmailer, а также троянца, блокирующего доступ к системе Trojan.Winlock.

До недавнего времени были известны случаи установки Trojan.Blackmailer только в качестве плагина браузера Internet Explorer. Однако в апреле 2009 года вирусными аналитиками компании «Доктор Веб» был обнаружен уже новый тип подобных программ. В отличие от ранее известных модификаций, новый троянец мог устанавливаться в виде дополнения к браузерам Mozilla Firefox и Opera. По классификации Dr.Web данная вредоносная программа получила название Trojan.BrowseBan.

Многочисленные варианты Trojan.Winlock подтолкнули специалистов компании «Доктор Веб» к созданию специальной формы на сайте, с помощью которой можно бесплатно разблокировать доступ к системе. Данная форма постоянно обновляется с учетом появления новых модификаций этой вредоносной программы.

Руткиты

В апреле 2009 года компания «Доктор Веб» выпустила обновление сканера с графическим интерфейсом, в состав которого входит обновлённый антируткит-модуль Dr.Web Shield. Обновленный сканер позволяет противодействовать новой модификации руткита BackDoor.Maosboot, которая, сохраняя функционал предыдущих версий, обладает обновлённой версией самозащиты. Сканер Dr.Web осуществляет поиск BackDoor.Maosboot как в памяти, так и в загрузочной записи диска, а также лечит систему в случае заражения.

Спам

Фишинг-рассылки в апреле не получили широкого распространения. Из зафиксированных фишинг-писем можно отметить те, которые направлены на клиентов банка Chase Bank, а также интернет-аукциона eBay.

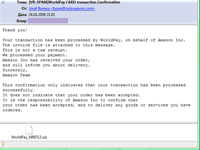

Несмотря на общее снижение количества вредоносных программ, рассылаемых с помощью спама, в апреле 2009 года были зафиксированы массовые рассылки писем с приложенным zip-архивом. Внутри архива находился исполняемый файл, определяемый Dr.Web как Trojan.PWS.Panda.114. Чтобы побудить пользователя запустить исполняемый файл, в письме сообщается о том, что получатель якобы оплатил заказ в интернет-магазине Amazon с помощью платёжной системы WorldPay.

Еще одна особенность последнего месяца — резкий рост объемов русскоязычного спама. Значительную долю таких спам-сообщений составляет по-прежнему реклама услуг самих спамеров, что говорит о том, что спрос на спам-рассылки в настоящее время ниже, чем обычно. Также всё больше спам-сообщений посвящено рекламе продукции и услуг, предлагаемых различными российскими предприятиями и предпринимателями.

Всё чаще в спаме мелькают предложения по оказанию незаконных услуг. Например, в апреле было замечено значительное количество сообщений с предложением приобрести дипломы российских ВУЗов с регистрацией в архивах университетов. Масштабы работы преступников впечатляют – в письме утверждалось: «За долгие годы работы мы наработали очень большое количество связей во многих городах России».

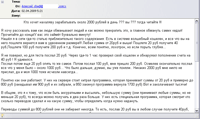

Всё чаще эксплуатируется тема мирового финансового кризиса и связанные с этим настроения в обществе. Интернет-пользователи всё чаще становятся жертвами мошенников, которые наживаются за счёт желания пользователей получить «лёгкие деньги». В частности, в одной из наиболее распространённых схем мошенничества предлагается отправить некоторую сумму денег на электронный счёт. В обмен кибер-преступники обещают вернуть сумму вдвое большую. На самом же деле пользователь просто теряет свои деньги.

Ещё более часто используются менее явные схемы мошенничества, похожие по структуре на финансовые пирамиды. Основная часть таких писем принадлежит по-прежнему участникам так называемой программы NEWPRO. Но появляются и новые схемы завлечения пользователей. В частности, злоумышленники предлагают приобрести некие уникальные программные продукты, которые позволяют быстро зарабатывать деньги. Другие говорят о том, что обнаружили слабости в банковской системе и предлагают заработать на этом.

|

|

|

|

В мае 2009 года возможно появление новых руткит-технологий и других методов, которые будут использоваться вирусописателями для усложнения борьбы антивирусных вендоров с вредоносными программами. В спаме ожидаются всё более дерзкие предложения по организации незаконного бизнеса и новые мошеннические схемы. Компания «Доктор Веб» советует пользователям быть более бдительными при работе в Интернете и при просмотре подозрительных писем, консультироваться со специалистами в случае возникновения сомнений.

Вредоносные файлы, обнаруженные в апреле в почтовом трафике

| 01.04.2009 00:00 - 01.05.2009 00:00 | ||

| 1 | Win32.HLLM.Netsky.35328 | 5062360 (39.53%) |

| 2 | Win32.HLLM.Netsky | 1437083 (11.22%) |

| 3 | Win32.HLLM.Beagle | 1342369 (10.48%) |

| 4 | Win32.HLLM.MyDoom.33808 | 1208929 (9.44%) |

| 5 | Win32.HLLM.MyDoom.44 | 902604 (7.05%) |

| 6 | Win32.HLLM.Netsky.based | 837098 (6.54%) |

| 7 | Win32.HLLM.Perf | 452229 (3.53%) |

| 8 | Trojan.PWS.Panda.114 | 205823 (1.61%) |

| 9 | Exploit.IFrame.43 | 160164 (1.25%) |

| 10 | Trojan.MulDrop.13408 | 134804 (1.05%) |

| 11 | Win32.HLLM.Beagle.27136 | 126968 (0.99%) |

| 12 | Trojan.MulDrop.19648 | 119572 (0.93%) |

| 13 | Win32.HLLM.MyDoom.based | 108142 (0.84%) |

| 14 | Win32.HLLM.Beagle.pswzip | 103743 (0.81%) |

| 15 | Win32.HLLM.Beagle.32768 | 102671 (0.80%) |

| 16 | Win32.HLLM.Graz | 85777 (0.67%) |

| 17 | Win32.HLLM.Netsky.28008 | 66242 (0.52%) |

| 18 | Win32.HLLM.MyDoom.49 | 56540 (0.44%) |

| 19 | Win32.HLLM.Netsky.28672 | 47283 (0.37%) |

| 20 | Win32.HLLW.Generic.98 | 35647 (0.28%) |

| Всего проверено: | 54,056,156,800 |

| Инфицировано: | 12,805,303 (0.02%) |

Вредоносные файлы, обнаруженные в апреле на компьютерах пользователей

| 01.04.2009 00:00 - 01.05.2009 00:00 | ||

| 1 | JS.Nimda | 2847064 (9.49%) |

| 2 | W97M.Thus | 1997735 (6.66%) |

| 3 | Trojan.PWS.Panda.114 | 1953645 (6.51%) |

| 4 | Trojan.Blackmailer.1094 | 1594326 (5.31%) |

| 5 | Trojan.Starter.516 | 1499987 (5.00%) |

| 6 | Win32.HLLM.Beagle | 1392680 (4.64%) |

| 7 | Win32.Virut.5 | 1257669 (4.19%) |

| 8 | Win32.Virut.14 | 1071607 (3.57%) |

| 9 | Win32.HLLW.Gavir.ini | 1027911 (3.43%) |

| 10 | Win32.HLLM.Netsky.35328 | 1000396 (3.33%) |

| 11 | Trojan.MulDrop.16727 | 977197 (3.26%) |

| 12 | Win32.HLLM.Netsky.based | 805848 (2.69%) |

| 13 | Trojan.DownLoader.42350 | 618289 (2.06%) |

| 14 | Trojan.Starter.544 | 503713 (1.68%) |

| 15 | Trojan.Blackmailer.1093 | 502017 (1.67%) |

| 16 | Win32.HLLW.Shadow.based | 478774 (1.60%) |

| 17 | Trojan.Blackmailer.1086 | 452606 (1.51%) |

| 18 | Win32.HLLM.MyDoom.49 | 342923 (1.14%) |

| 19 | Win32.HLLW.Autoruner.5555 | 328393 (1.09%) |

| 20 | Win32.HLLW.Krepper | 317541 (1.06%) |

| Всего проверено: | 208,510,260,840 |

| Инфицировано: | 30,005,292 (0.01%) |

![[VK]](http://st.drweb.kz/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.kz/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.kz/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии