10 июня 2015 года

Внедрение троянского функционала в легитимные приложения с последующим размещением их на различных сайтах – сборниках ПО и файлообменных сервисах – весьма популярный среди вирусописателей и давно известный специалистам по информационной безопасности способ доставки вредоносных программ на мобильные Android-устройства. Подобный механизм распространения троянцев значительно увеличивает шансы на то, что потенциальные жертвы успешно установят и будут использовать скомпрометированное приложение на своих смартфонах или планшетах – ведь они скачивают внешне безобидное ПО, которое обладает всеми функциональными возможностями оригинала. В действительности же вместе с искомой программой пользователи получают «подарок» в виде троянца, который работает незаметно для них и выполняет выгодные для вирусописателей действия.

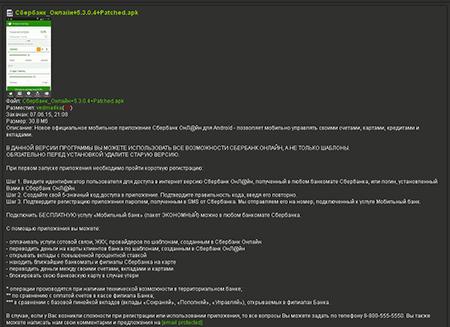

Одним из последних таких случаев, зафиксированных компанией «Доктор Веб», стало распространение киберпреступниками банковского троянца Android.BankBot.65.origin, внедренного в официальное приложение для доступа к мобильному банкингу от Сбербанка России. Предприимчивые вирусописатели модифицировали эту программу, добавив к ней вредоносную надстройку, после чего разместили на одном из популярных веб-порталов, посвященных мобильным устройствам. Главная опасность данной ситуации заключается в том, что скомпрометированная версия банковского клиентского ПО сохраняет все свои оригинальные функции, в результате чего у беспечных пользователей нет причины ожидать подвоха. На момент публикации этой новости более 70 владельцев Android-устройств уже успели загрузить модифицированную злоумышленниками версию приложения.

Сразу после установки скомпрометированной версии программы и ее запуска неосторожным пользователем Android.BankBot.65.origin создает специальный конфигурационный файл, в котором заданы основные параметры работы троянца. В соответствии с данными настройками вредоносное приложение соединяется с управляющим сервером, куда при помощи POST-запроса отправляет следующую информацию:

- IMEI-идентификатор устройства;

- наименование мобильного оператора;

- MAC-адрес встроенного Bluetooth-адаптера;

- установлено ли приложение платежной системы QIWI;

- версия API операционной системы;

- версия троянского приложения;

- название пакета троянского приложения;

- текущая выполняемая команда.

Если в ответ от удаленного узла Android.BankBot.65.origin успешно получает команду «hokkei», то сразу после этого он отправляет на сервер зашифрованный список контактов пользователя, а также по команде злоумышленников обновляет конфигурационной файл.

По своему основному вредоносному функционалу данный троянец мало чем отличается от большинства аналогичных банкеров. В частности, Android.BankBot.65.origin способен выполнять типичные для троянцев данного семейства действия, а именно – по команде с управляющего сервера перехватывать входящие СМС и отправлять различные сообщения на заданные злоумышленниками телефонные номера. Кроме того, Android.BankBot.65.origin «умеет» внедрять специально сформированные СМС в список входящих сообщений мобильного устройства. Все эти действия могут использоваться киберпреступниками как в процессе хищения денег с банковских счетов пользователей (отправка СМС-команд для банковского перевода в пользу вирусописателей и перехват проверочных сообщений с кодами подтверждения), так и для реализации различных мошеннических схем. Так, злоумышленники могут разместить специально сформированные СМС среди сообщений жертв, например, о блокировке банковской карты с требованием позвонить в «банк» по указанному номеру, с просьбой пополнить баланс «попавшего в беду родственника» и т. п.

Специалисты компании «Доктор Веб» настоятельно рекомендуют владельцам Android-устройств загружать приложения для онлайн-банкинга только из надежных источников, таких как каталог Google play или веб-сайты соответствующих кредитных организаций, а также использовать для защиты Антивирус Dr.Web для Android Light или Антивирус Dr.Web для Android. Запись для детектирования троянца Android.BankBot.65.origin добавлена в вирусную базу Dr.Web, поэтому для наших пользователей он не представляет опасности.

![[VK]](http://st.drweb.kz/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.kz/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.kz/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии